Informáticos de la Tarlogic, con sede en Ames, se colaron en foros donde se comercializa con este tipo de información falsificada

l Ministerio de Hacienda o la Agencia Tributaria, compañías energéticas, multinacionales tecnológicas como Meta o NordVPN y empresas del sector textil como Canada Goose han desmentido en los últimos meses haber sufrido filtraciones de datos (leaks) publicitadas en foros y difundidas en blogs y redes sociales. No son casos anecdóticos. El área de ciberinteligencia de Tarlogic Security, con sede en Ames, ha realizado una investigación sobre el negocio mundial detrás de las filtraciones de datos obsoletos, manipulados o completamente falsos que se venden como información nueva y sustraída recientemente.

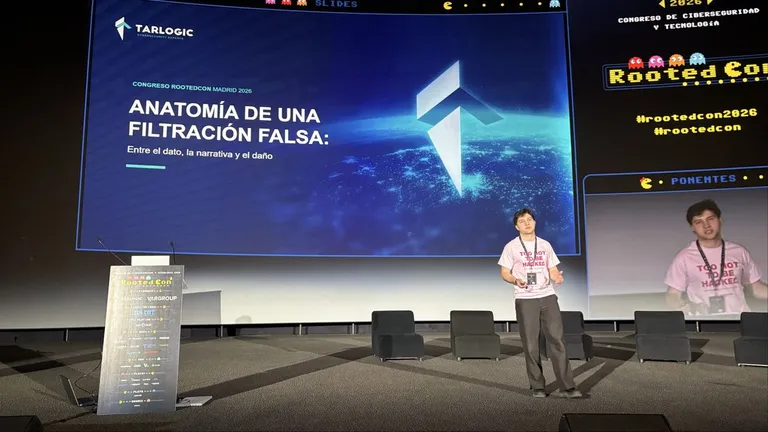

Los resultados de esta investigación acaban de ser presentados por Alejandro Julián Pachés, Senior Threat Intelligence Analyst de Tarlogic, en el transcurso de la RootedCON, el mayor evento de ciberseguridad en habla hispana. El equipo de Tarlogic se ha colado en los foros donde se comercializan y difunden las filtraciones falsos para entender cómo se prepara la información para dotarla con apariencia de veracidad y determinar cuáles son las motivaciones de los actores que operan en este mercado. Además, se ha analizado cómo dañan la imagen de las empresas e instituciones acusadas de haber sufrido filtraciones que no tuvieron lugar y de qué manera deben encarar las organizaciones la gestión de estas crisis.

En los últimos años, tanto las compañías como las administraciones públicas han reforzado sus estrategias de seguridad para prevenir las brechas de datos y, en especial, el robo de datos sensibles de clientes o ciudadanos. Ante este escenario, algunos grupos delictivos han pasado a operar un mercado mundial de filtraciones falsas al que se puede acceder a través de foros para adquirir leaks irreales, como han certificado los investigadores de Tarlogic tras interactuar con múltiples actores que se benefician de este negocio ilegal.

Mediante un modelo de Leak as a Service, los ciberdelincuentes comercializan datos de empresas. Sin embargo, no son reales, sino que los datos son antiguos, han sido elaborados combinando información de filtraciones pasadas, se han manipulado o se han generado sintéticamente para aparentar credibilidad. Gracias a este modelo, atacantes sin conocimientos ni recursos técnicos para comprometer la seguridad de las organizaciones pueden disponer de datos que, aparentemente, avalan la existencia de los robos. Además, el equipo de Ciberinteligencia de Tarlogic Security ha detectado que en estos foros no solo se comercializan las filtraciones falsas, sino que se ofrece la posibilidad de elaborar publicaciones en blogs y webs para dar difusión a la filtración que no se ha producido.

El paradigma

Este mercado supone un cambio de paradigma. Puesto que lo importante ya no son los datos, sino la capacidad de difundir la existencia de la filtración que no se ha producido y, así, provocar un daño reputacional de gran envergadura. Los grupos delictivos que apuestan por el modelo Leak as a Service buscan obtener ganancias directas al vender las filtraciones a terceros a través de los foros. Quienes las adquieren pueden emplearlos para extorsionar a las empresas a las que supuestamente se ha atacado con éxito, amenazándolas con hacer pública información sobre sus clientes, socios o trabajadores. También para difundir los datos falsos para dañar la reputación de una compañía o administración, imponer una narrativa en torno a la debilidad de la estrategia de ciberseguridad de la organización y desinformar generando sensación de alarma entre la ciudadanía.

Según señaló Alejandro Julián Pachés durante su presentación, no se puede perder de vista que algunos actores fabrican filtraciones de datos falsas para ganar notoriedad y credibilidad en foros donde interactúan actores maliciosos. Es por esto que gestionar incidentes falsos con precisión y rapidez es un desafío de primer nivel para las organizaciones. ¿Cómo se gestiona una crisis en la que la seguridad no se ha visto afectada? En este escenario, según Tarlogic, las empresas se ven forzadas a activar sus comités de crisis y tomar decisiones de gran trascendencia a nivel de seguridad e imagen, pero también en lo que respecta a sus obligaciones legales, ya que es obligatorio informar a la Agencia Española de Protección de Datos y, en muchos casos, a las personas que se hayan podido ver afectadas.

A partir de la experiencia acumulada por el equipo de Tarlogic en la gestión de esta clase de incidentes, la investigación presentada en la RootedCON concluye que el análisis pormenorizado del evento es fundamental para comprender si este es falso o no. Esto implica analizar el autor que divulga el leak, su histórico, perfiles asociados, lenguaje comunicativo, patrones de filtraciones similares, congruencia de los datos supuestamente exfiltrados, patrones de divulgación de estos, interactuar con este y su entorno cuando opera en diferentes foros. Esta actividad, defienden, no puede quedar relegada a herramientas automatizadas. Asimismo, los comités de crisis de las compañías y las instituciones deben estar preparados para gestionar incidentes falsos incorporando este tipo de escenarios en sus planes de gestión de crisis y de comunicación.